Viele Unternehmen bewerten n8n zunächst über das, was schnell sichtbar wird: Workflows lassen sich vergleichsweise zügig modellieren, Systeme per API verbinden und manuelle Übergaben automatisieren. Für eine produktive Einführung reicht diese Perspektive aber nicht aus. Spätestens dann, wenn ein Workflow auf produktive Daten, Zugangsdaten, interne Dienste oder geschäftskritische Statuswechsel zugreift, geht es nicht mehr nur um Automatisierung. Dann geht es um Betriebsreife.

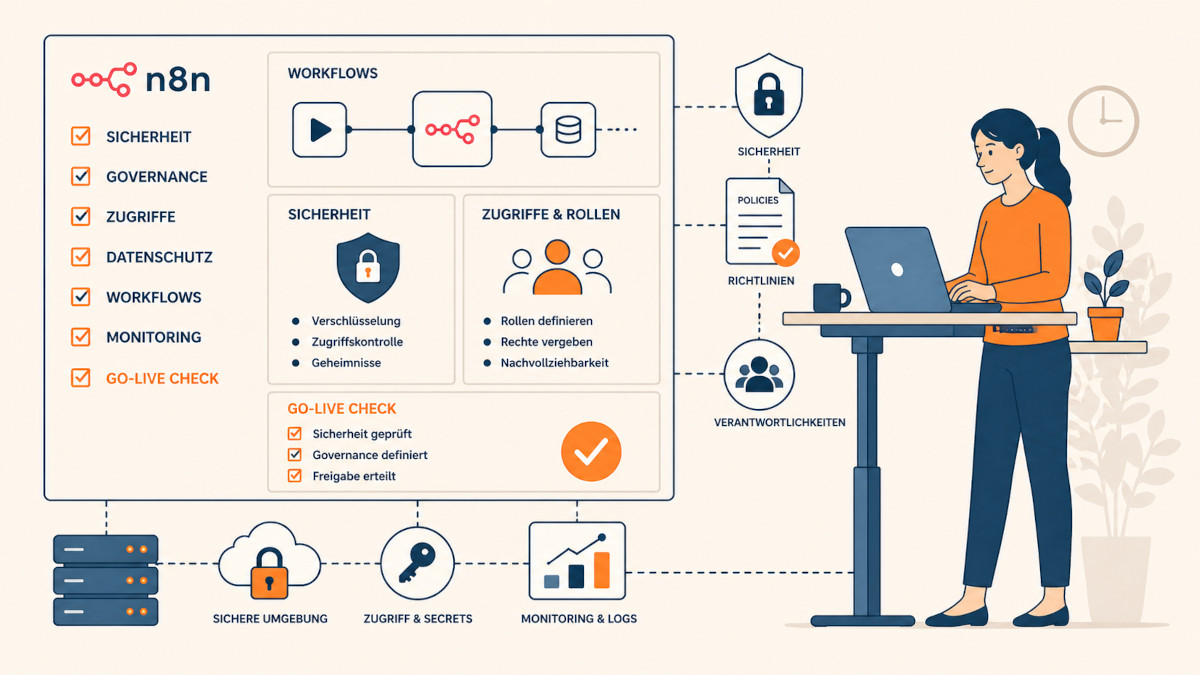

Genau deshalb lohnt sich vor dem ersten echten Produktiv-Workflow ein Sicherheits- und Governance-Check. Nicht, weil n8n per se problematisch wäre, sondern weil die Plattform in der Praxis sehr schnell eine operative Rolle einnimmt. Wer diesen Schritt überspringt, baut oft ungewollt eine neue Integrations- und Ausführungsschicht auf, die technisch nützlich ist, organisatorisch aber nur schwer beherrschbar bleibt.

Warum der erste produktive Workflow kein kleiner Pilot mehr ist

Ein Testworkflow bleibt im Zweifel folgenarm. Ein produktiver Workflow ist etwas anderes. Er liest Kundendaten, schreibt Zustände in Drittsysteme, versendet Nachrichten, verarbeitet Dateien, startet Freigaben oder übergibt Informationen an Folgeprozesse. Damit entsteht eine neue Ebene zwischen bestehenden Systemen, Verantwortlichkeiten und Sicherheitsgrenzen.

Der erste produktive Anwendungsfall wirkt oft klein genug, um Governance vorerst zurückzustellen. Doch genau dann entstehen die typischen Spätfolgen: gemeinsam genutzte Zugangsdaten, unklare Freigaben, direkte Änderungen in laufenden Workflows, fehlende Trennung zwischen Test und Betrieb und keine saubere Antwort auf die Frage, wer im Störungsfall entscheidet und eingreift.

Die eigentliche Einführungsfrage lautet deshalb nicht: Wie schnell bekommen wir den ersten Workflow live? Sondern: Welche Kontrollen brauchen wir, damit n8n auch nach dem dritten, zehnten oder zwanzigsten Workflow noch nachvollziehbar und vertretbar betrieben werden kann?

Der aktuelle Sicherheitskontext spricht für Nüchternheit

Diese Frage ist nicht nur organisatorisch relevant. Anfang 2026 hat n8n öffentlich über eine kritische Schwachstelle in bestimmten selbst gehosteten 1.x-Versionen informiert. Betroffen waren klar umrissene Konstellationen mit aktiven Formular-Workflows. Für Unternehmen ist daran weniger die Einzeltechnik entscheidend als die betriebliche Lehre: Versionsmanagement, Update-Prozesse und die regelmäßige Prüfung des eigenen Risikoprofils gehören von Beginn an zum Betriebsmodell.

Hinzu kommt ein zweiter Punkt, der in vielen Einführungsprojekten zu spät beachtet wird: n8n ist offen erweiterbar. Diese Offenheit ist fachlich attraktiv, erhöht aber auch die Anforderungen an Governance und Supply-Chain-Kontrolle. Wer Community Nodes einsetzt, sollte nicht nur auf Funktionalität schauen, sondern auf Herkunft, Freigabeprozess, Pflegezustand und die Frage, welche zusätzlichen Risiken damit in die eigene Umgebung gelangen.

Fünf Prüffelder vor dem produktiven Einsatz

Identitäten, Rollen und Freigaben

Die erste Kontrollfrage ist organisatorisch: Wer darf in n8n überhaupt was tun? In vielen Teams beginnt die Arbeit pragmatisch mit wenigen Personen und breiten Rechten. Für den produktiven Betrieb ist das zu unscharf. Es braucht eine klare Trennung zwischen Personen, die Workflows bauen, Personen, die produktive Änderungen freigeben, und Personen, die Betrieb, Sicherheit oder Fachverantwortung wahrnehmen.

Technisch lässt sich diese Trennung nur sinnvoll umsetzen, wenn Identitäten sauber angebunden und Berechtigungen differenziert vergeben werden. Je nach Edition unterstützt n8n SSO über SAML oder OIDC sowie projektbezogene Rollenmodelle bis hin zu feineren Custom Roles. Für lokale Logins gibt es 2FA; wo SSO genutzt wird, muss der zweite Faktor konsequent im Identity Provider erzwungen werden. Entscheidend ist nicht, möglichst viele Sicherheitsfunktionen anzuschalten. Entscheidend ist, sie in ein belastbares Rollenkonzept zu übersetzen: Wer darf Workflows veröffentlichen? Wer darf Credentials nutzen? Wer darf Projekte administrieren? Wer sieht nur, wer ändert, wer gibt frei?

Wer diese Fragen am Anfang nicht beantwortet, landet später oft bei einer Plattform, die technisch viel kann, organisatorisch aber kaum sauber begrenzbar ist.

Credentials, sensible Daten und Ausführungsdaten

Der zweite Prüfbereich betrifft alles, was in Workflows besonders schnell kritisch wird: Zugangsdaten und verarbeitete Inhalte. n8n kann Credentials verschlüsselt speichern und in passenden Betriebsmodellen auch an externe Secret Stores anbinden. Das ist hilfreich, ersetzt aber keine grundsätzliche Betriebsdisziplin. Unternehmen müssen vor dem Go-live festlegen, welche Zugänge zentral verwaltet werden, nach welchem Least-Privilege-Prinzip sie vergeben werden, wie Rotation und Entzug funktionieren und wer diese Änderungen nachvollziehen kann.

Genauso wichtig ist der Blick auf Ausführungsdaten. Ein Workflow, der fachlich korrekt arbeitet, kann trotzdem ein Sicherheitsproblem werden, wenn Eingaben, Ausgaben oder Fehlersituationen zu breit sichtbar bleiben. n8n bietet dafür Execution-Data-Redaction: Eingabe- und Ausgabedaten können verborgen werden, während Metadaten wie Status, Laufzeit und Knotennamen sichtbar bleiben. Das ist hilfreich für Support und Fehlersuche, ohne sensible Inhalte unnötig breit offenzulegen. Ergänzend sollte geklärt werden, welche Ausführungsdaten überhaupt gespeichert werden müssen, wie lange sie benötigt werden und wie Pruning-Regeln aussehen sollen.

Die Leitfrage lautet: Würde uns dieser Workflow auch dann noch vertretbar erscheinen, wenn morgen ein Incident, ein Audit oder eine Support-Eskalation auftritt? Wenn die Antwort nur deshalb “ja” lautet, weil man hofft, niemand schaue so genau hin, fehlt noch ein belastbares Daten- und Credential-Modell.

Netzwerkpfade, API-Zugriffe und technische Reichweite

Der dritte Prüfbereich ist die technische Reichweite der Plattform. Sobald n8n HTTP-Aufrufe ausführt, Webhooks verarbeitet oder interne Systeme anspricht, ist die Frage nicht mehr nur, ob die Verbindung funktioniert. Relevanter ist, wohin Workflows überhaupt sprechen dürfen und welche Schnittstellen kontrolliert bleiben.

Für produktive Umgebungen bedeutet das mindestens drei Dinge. Erstens sollte die öffentliche API nicht einfach offen mitlaufen, wenn sie nicht gebraucht wird. Wenn sie genutzt wird, braucht sie benannte Verantwortliche, enge API-Keys und möglichst begrenzte Berechtigungen. Hier ist wichtig zu unterscheiden: Nicht jede n8n-Ausprägung erlaubt gleich feine API-Scopes. Zweitens sollten Netzwerkgrenzen nicht allein auf Anwendungsebene gedacht werden. n8n dokumentiert SSRF-Schutz ausdrücklich als zusätzliche Verteidigungsschicht, nicht als Ersatz für Firewalls, Security Groups oder Netzwerksegmentierung. Drittens sollte klar sein, welche internen Ziele ein Workflow überhaupt erreichen darf und welche explizit ausgeschlossen bleiben.

Der praktische Nutzen dieser Disziplin ist hoch. Sie verhindert nicht nur Sicherheitsprobleme, sondern reduziert auch Betriebsfehler, Fehlkonfigurationen und die schleichende Ausweitung technischer Reichweite durch immer neue Einzelfälle.

Änderungen, Versionen und Betriebsdisziplin

Die vierte Frage lautet: Wie werden Änderungen an produktiven Workflows kontrolliert? Gerade weil n8n visuell und zugänglich ist, entsteht schnell die Versuchung, produktive Logik direkt in laufenden Workflows anzupassen. Für unkritische Szenarien mag das kurzfristig praktikabel erscheinen. Für Prozesse mit Geschäftsbezug, Kundenbezug oder Sicherheitsrelevanz ist es zu riskant.

Ein belastbarer Betrieb braucht deshalb mindestens eine einfache, aber verbindliche Änderungslogik. Dazu gehören getrennte Verantwortlichkeiten für Entwicklung und Freigabe, dokumentierte Testpfade, nachvollziehbare Versionen und eine definierte Rückfalloption. Je nach Edition bringt n8n dafür Workflow-Historie sowie Git-basierte Source-Control- und Environments-Funktionen mit. Zusätzlich lässt sich ein Security Audit ausführen, das unter anderem ungeschützte Webhooks, fehlende Security Settings, veraltete Instanzen, Community Nodes sowie bestimmte riskante Node-Typen sichtbar macht. Entscheidend ist aber nicht das Feature allein, sondern die Disziplin dahinter: Änderungen müssen nachvollziehbar, prüfbar und im Zweifel sauber zurücknehmbar sein.

Unternehmen, die diesen Punkt früh klären, vermeiden eine häufige Betriebsfalle: dass die Plattform wächst, aber niemand mehr sicher sagen kann, wann, warum und von wem ein produktiver Workflow zuletzt verändert wurde.

Nodes, Erweiterungen und Supply-Chain-Risiken

Der fünfte Prüfbereich wird besonders häufig unterschätzt: die Node-Landschaft selbst. Nicht jede funktionierende Erweiterung ist automatisch ein vertretbarer Baustein für den Produktivbetrieb. n8n weist selbst darauf hin, dass Community Nodes aus npm unverifizierten Code in die eigene Instanz bringen und im schlechtesten Fall weitreichenden Zugriff auf das Host-System erhalten können. Genau deshalb ist Node-Nutzung immer auch eine Governance-Entscheidung.

Für Unternehmen bedeutet das: Jede zusätzliche Node braucht einen klaren Freigabeprozess. Wer darf sie installieren? Wer prüft Nutzen, Herkunft und Risiko? Wie wird dokumentiert, wo sie eingesetzt wird? Welche Workflows hängen daran? Und wie wird reagiert, wenn ein Paket Probleme macht oder nicht mehr gepflegt wird?

Durch die neuen Provenance-Anforderungen für verifizierte Community Nodes wird dieser Punkt zusätzlich sichtbarer. Ab dem 1. Mai 2026 müssen Nodes, die über das Creator Portal verifiziert werden sollen, über GitHub Actions mit Provenance Statement veröffentlicht werden. Das ist kein vollständiger Sicherheitsnachweis, aber ein wichtiges Signal: Herkunft und Build-Pfad von Erweiterungen werden im Produktivbetrieb zu einem echten Governance-Thema. Unternehmen sollten daraus die richtige Schlussfolgerung ziehen: Community Nodes nicht pauschal ausschließen, aber auch nicht ungeprüft wie harmlose Plugins behandeln.

Was das für Einführungen im Unternehmen praktisch bedeutet

Die meisten Unternehmen brauchen kein überdimensioniertes Governance-Programm, bevor sie mit n8n beginnen. Sie brauchen aber ein Mindestmodell, das zur tatsächlichen Risikolage passt. Ein interner Reminder-Workflow, der keine sensiblen Daten berührt, stellt andere Anforderungen als eine Orchestrierung, die ERP-Status ändert, Formulardaten verarbeitet oder auf interne Services zugreift.

Genau deshalb ist eine gestufte Einführung sinnvoll. Zuerst wenige, fachlich nützliche und technisch beherrschbare Anwendungsfälle. Parallel dazu werden Rollen, Credential-Modell, Logging, Monitoring, API-Nutzung, Node-Prüfung und Eskalationspfade konkret festgelegt. Erst wenn diese Grundstruktur im Alltag funktioniert, sollte die Plattform breiter in produktive Kernprozesse hineinwachsen.

Das ist kein Innovationshemmnis. Im Gegenteil: Ohne diese Grundlage entsteht meist nur eine schnell wachsende Sammlung einzelner Automationen. Mit ihr entsteht eine belastbare Orchestrierungsschicht, die das Unternehmen auch nach mehreren Ausbaustufen noch kontrollieren kann.

Woran Sie erkennen, dass n8n für den Produktivbetrieb noch nicht bereit ist

Warnsignale lassen sich meist früh erkennen. Wenn Zugangsdaten gemeinsam genutzt werden, wenn jeder produktive Workflows direkt verändern darf, wenn Test und Betrieb faktisch dieselbe Umgebung sind, wenn niemand die installierten Nodes systematisch überblickt, wenn die API ohne klaren Zweck aktiv ist oder wenn Monitoring nur aus gelegentlichem Nachsehen besteht, ist die Plattform noch nicht betriebsreif.

Ebenso kritisch ist eine Einführungslogik, die Governance nur als spätere Zusatzaufgabe behandelt. In der Praxis wird aus “später” oft “nie”, weil mit jedem neuen Workflow die Abhängigkeit steigt. Dann wird Nachhärten teurer, riskanter und organisatorisch schwieriger als ein früher, schlanker Governance-Rahmen.

Fazit

n8n kann ein sehr wirkungsvoller Baustein sein, wenn mehrere Systeme, Ereignisse, Freigaben und Datenflüsse sauber orchestriert werden sollen. Produktiv wird die Plattform aber nicht dadurch, dass der erste Workflow technisch funktioniert. Produktiv wird sie erst dann, wenn Rollen, Zugriffe, Datenverarbeitung, API-Nutzung, Node-Nutzung, Änderungen und Störungen kontrollierbar geregelt sind.

Genau hier liegt die eigentliche Managementfrage vor dem Go-live. Nicht: Ist n8n interessant? Sondern: Ist unser Betriebsmodell dafür tragfähig? Wer diese Frage sauber beantwortet, reduziert nicht nur Sicherheits- und Betriebsrisiken. Er schafft auch die Voraussetzung dafür, dass n8n im Unternehmen kontrolliert wachsen kann, statt zur nächsten schwer durchschaubaren Integrationsinsel zu werden.

WWInterface kann an dieser Stelle unterstützen: mit einer nüchternen Prüfung von Architektur, Rollenmodell, Sicherheitskontrollen und Einführungsreife, bevor aus einem schnellen Automatisierungsgewinn ein dauerhaftes Betriebsrisiko wird.

Lassen Sie uns gemeinsam prüfen, welche Sicherheits-, Rollen- und Betriebsanforderungen Ihre n8n-Einführung tatsächlich braucht und mit welchem Governance-Modell sich produktive Workflows kontrolliert aufsetzen lassen.